El sistema podría emplearse para el almacenaje de grandes volúmenes de datos para recuperación y por exigencias regulatorias.

IBM y Fujifilm están trabajando en conjunto para desarrollar la tecnología de almacenamiento del mañana, y por extraño que parezca no se trata de cristales o discos ultra delgados sino de una forma con la que estamos mucho más familiarizados, salvo los más jóvenes. El nuevo sistema de almacenamiento podría ser la cinta magenética.

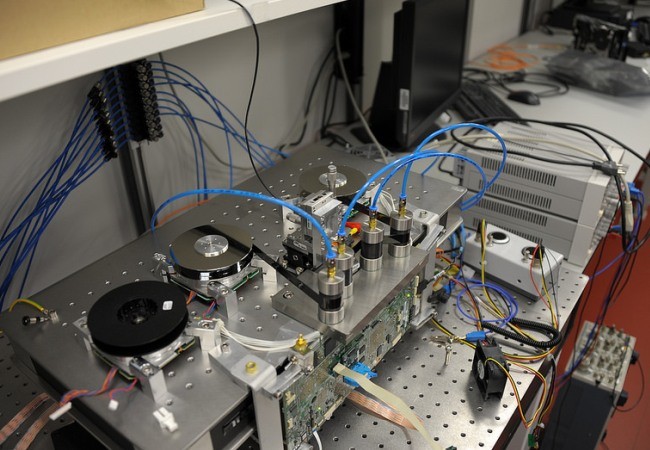

El desarrollo ha llevado a producir cartuchos de tipo LTO con una capacidad de 154 terabytes con datos sin comprimir. Actualmente este formato está en su sexta versión y alcanza los 2,5 terabytes lo que demuestra el gran salto en términos de capacidad. Un terabyte supone una cantidad cercana a los 1.000 GB. Esta nueva tecnología ha permitido alcanzar el record de información almacenada por pulgada con unos 85.900 millones de bits. El formato LTO, o Linear Tape Open fue desarrollado a finales de los 90 por iniciativa de IBM, HP y Seagate. El nuevo prototipo fue anunciado en la conferencia IBM Edge que tuvo lugar recientemente en Las Vegas.

La cinta magnética es un sistema que muchos creían obsoleto, y muchos niños y jóvenes apenas conocen por películas o los cuentos de sus padres. Sin embargo, existen algunas características que podrían apuntalar este resurgir, además de la cualidad ya comentada. El punto principal es el manejo de los grandes volúmenes de datos, el big data, para el cual la cinta aparecería como una opción más barata y eficiente en términos de energía. La cinta sería especialmente útil para mantener copias de seguridad ante posibles pérdidas de información y por las exigencias regulatorias de muchas actividades.

IBM y Fujifilm están trabajando en conjunto para desarrollar la tecnología de almacenamiento del mañana, y por extraño que parezca no se trata de cristales o discos ultra delgados sino de una forma con la que estamos mucho más familiarizados, salvo los más jóvenes. El nuevo sistema de almacenamiento podría ser la cinta magenética.

El desarrollo ha llevado a producir cartuchos de tipo LTO con una capacidad de 154 terabytes con datos sin comprimir. Actualmente este formato está en su sexta versión y alcanza los 2,5 terabytes lo que demuestra el gran salto en términos de capacidad. Un terabyte supone una cantidad cercana a los 1.000 GB. Esta nueva tecnología ha permitido alcanzar el record de información almacenada por pulgada con unos 85.900 millones de bits. El formato LTO, o Linear Tape Open fue desarrollado a finales de los 90 por iniciativa de IBM, HP y Seagate. El nuevo prototipo fue anunciado en la conferencia IBM Edge que tuvo lugar recientemente en Las Vegas.

La cinta magnética es un sistema que muchos creían obsoleto, y muchos niños y jóvenes apenas conocen por películas o los cuentos de sus padres. Sin embargo, existen algunas características que podrían apuntalar este resurgir, además de la cualidad ya comentada. El punto principal es el manejo de los grandes volúmenes de datos, el big data, para el cual la cinta aparecería como una opción más barata y eficiente en términos de energía. La cinta sería especialmente útil para mantener copias de seguridad ante posibles pérdidas de información y por las exigencias regulatorias de muchas actividades.

El gran cambio para la cinta han sido las técnicas desarrolladas para guardar más información en ellas. A Fujifilm le correspondió el logro de mejorar la calidad de las cintas sin utilizar metales de mayor costo. Por su parte, IBM logró que el cabezal del dispositivo de lectura pudiera posicionarse con una precisión de escala nanométrica. Esto llevó a que se pudiera leer y escribir en una superficie mucho menor. El equipo en conjunto consiguió desarrollars algoritmos para el procesamiento de las señales que permiten la captura de datos con gran fidelidad.

Todavía no existe una fecha cierta para la comercialización de esta tecnología.