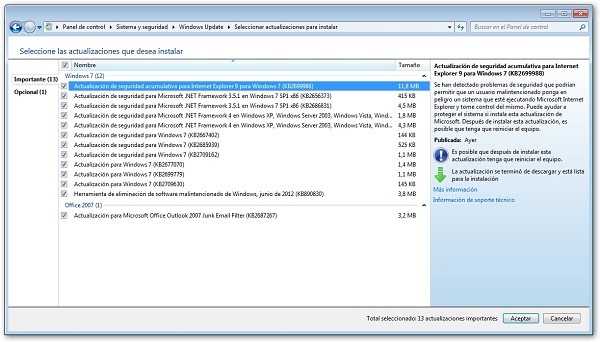

Fiel a su tradición, Microsoft ha

lanzado nuevas actualizaciones de seguridad de sus productos más

populares, incluyendo las diversas versiones de su sistema operativo Windows (empezando por Windows XP) u Office. La compañía ha publicado nueve boletines de seguridad para corregir un número de vulnerabilidades superior a quince

(uno de los boletines no muestra la cantidad concreta de

vulnerabilidades subsanadas). Te explicamos para qué sirve cada

actualización de seguridad y los posibles daños que se pueden provocar a

través de los agujeros de seguridad en el equipo.

Como hemos adelantado, Microsoft ha lanzado este mes nueve boletines de seguridad, cinco de ellos con la etiqueta de “críticos” y cuatro “importantes”.

Esta es una clasificación que realiza la compañía para caracterizar el

nivel de peligrosidad de los agujeros resueltos y la urgencia con la que

se recomienda llevar a cabo las actualizaciones. Los productos

afectados por estas actualizaciones incluyen todas las versiones de Windows (Windows XP, Windows Vista, Windows 7 y las distintas entregas de Windows Server), el navegador Internet Explorer, Microsoft Office o Microsoft Exchange Server 2010.

El primero de los boletines de seguridad críticos resuelve cuatro vulnerabilidades que afectan al navegador Internet Explorer. La más grave de estas fallas de seguridad permitiría a los cibercriminales elevar sus privilegios de usuario

al mismo nivel que la víctima si ésta visita una página web diseñada

especialmente para este fin. Este agujero es más peligroso cuanto

mayores sean los derechos de usuario. El segundo de los boletines de

seguridad de naturaleza crítica corrige una vulnerabilidad que se

encuentra en el protocolo utilizado para el acceso remoto a Windows XP (el resto de versiones de Windows no están afectadas). La vulnerabilidad podría permitir al criminal realizar la ejecución de código remoto, aunque hay que notar que por defecto el protocolo RDP no está activado, así que aquellos que no utilicen este tipo de herramientas están a salvo de posibles ataques.

El tercer boletín afecta a todas las versiones de Windows que reciben soporte de seguridad y soluciona cuatro vulnerabilidades diferentes. La más seria de las cuatro utilizaría un agujero en los componentes de red de Microsoft

para ejecutar código de manera remota a través de una respuesta

especialmente diseñada a una solicitud del administrador de trabajos de

impresión de Windows. El cuarto boletín crítico afecta a una gran

cantidad de productos de Microsoft (Microsoft Office, Microsoft SQL Server o Microsoft Visual FoxPro 8.0.

Corrige una vulnerabilidad que podía permitir la ejecución de código

remoto. Eso sí, el cibercriminal debería convencer al usuario para que hiciera click en un vínculo malicioso dentro de una página web especialmente diseñada.

El último de los boletines críticos resuelve varias vulnerabilidades encontradas en dentro de la plataforma de Microsoft Exchange Server a

través de una vista previa de un documento diseñado específicamente. En

caso de un ataque exitoso, el cibercriminal sería capaz de ejecutar

código de forma remota. Dentro de los boletines de seguridad de

naturaleza importante, el primero de ellos acaba con un agujero que

permitía al criminal elevar sus privilegios de usuario a través de una aplicación maliciosa. Eso sí, para llegar a aprovechar este agujero es necesario contar con unas credenciales de inicio de sesión válidas.

El siguiente boletín aprovecha un agujero en los motores de VBScript y JScript de las versiones de 64 bits de Windows.

Para aprovecharse de este fallo el criminal debe atraer al usuario para

que visite una página web maliciosa. El penúltimo boletín ataca a la

popular suite de ofimática Office a través de un archivo especialmente diseñado para elevar los privilegios del atacante. El

atacante solo puede obtener los mismos derechos que el usuario atacado.

En último lugar, se ha corregido una vulnerabilidad en la herramienta Microsoft Visio dentro de Office que podría llegar a provocar que se ejecute código remoto a través de un archivo Visio alterado.

No hay comentarios:

Publicar un comentario

Dejar Comentarios